TASS/IMAGO/Christian Ohde

TASS/IMAGO/Christian Ohde

Киев объявил охоту на биометрические данные россиян. Для этого украинские мошенники звонят клиентам российских банков и просят их включить камеру. Украинские инфодиверсанты охотятся за биометрическими данными россиян не просто так. Какую информацию собирают мошенники? И в каких целях она может использоваться?

Об этом рассказывает программа "Военная тайна" с Игорем Прокопенко на РЕН ТВ.Какие уловки используют злоумышленники

Кража биометрии

Биометрия – это уникальные физиологические или поведенческие характеристики человека, которые используются для идентификации личности. Злоумышленники могут использовать эти данные для взлома и кражи данных с мобильного устройства. Это в том числе звонки, сообщения, а также личные фото- и видеоматериалы.

"Украденная биометрия может очень легко использоваться для похищения тех или иных финансовых средств или какой-то закрытой внутренней информации о вас. Ее обычными способами подделать невозможно, поэтому, естественно, ее надо украсть", – пояснил политолог, глава координационного совета движения "Русский союз" Алексей Кочетков.

Как используют дипфейки

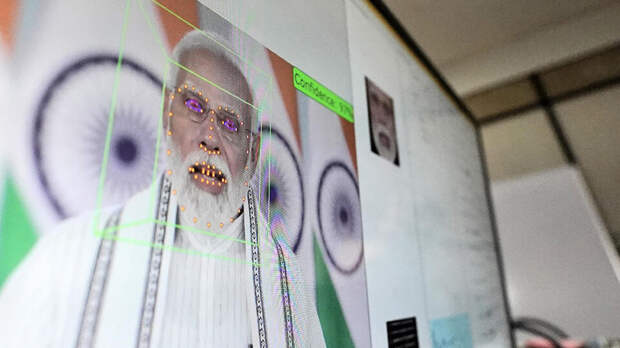

Не менее опасны случаи, когда хакеры использовали украденную биометрию для создания так называемых дипфейков. С появлением новых технологий сделать это не так сложно. При помощи определенной программы злоумышленники могут буквально наложить рисунок вашего лица на любое фото или видео, взятое в интернете, и использовать это против жертвы в самых разных целях: от шантажа до опасной политической провокации, если речь идет о представителях власти.

Global Look Press/Himanshu Sharma

Global Look Press/Himanshu Sharma Также для создания дипфейка злоумышленники могут использовать голос человека, эта технология называется DeepFake Voice. Принцип ее работы также прост: злоумышленникам достаточно получить короткий образец вашего голоса во время телефонного разговора или из перехваченного голосового сообщения, далее эту запись загружают в специальную программу, где всю работу уже делает нейросеть. С ее помощью можно совершить абсолютно любую манипуляцию. Например, просто развлечься и, к примеру, заказать пиццу от лица известного политика.

Однако злоумышленники могут использовать голосовые дипфейки для того, чтобы, например, подать заявку на кредит или позвонить от имени родственника, якобы попавшего в беду, и выманить таким образом у жертвы деньги.

"Определенные слова, которые попадают к мошенникам в результате того, что мы говорим просто в беседе с ними, могут быть использованы в их преступных целях", – предупредил доцент кафедры политологии факультета социальных наук и массовых коммуникаций Финансового университета при правительстве РФ Дмитрий Ежов.

Атаки на аккаунты на "Госуслугах"

Кроме этого, продолжаются классические массовые атаки на аккаунты россиян на портале Госуслуг. На первый взгляд все выглядит так, будто с вами действительно связался реальный представитель госучреждения. С одним лишь исключением – настоящий сотрудник никогда не будет просить вас назвать персональный код доступа.

"Продление" договора

Еще одна популярная схема украинских ЦИПСО: мошенники представляются сотрудниками мобильных операторов и выуживают секретную персональную информацию под предлогом продления договора на оказания услуг.

Какие способы шпионажа используют мошенники

Масштабы этих цифровых атак гораздо серьезнее, чем можно было себе представить. При этом, как оказалось, организованы и проспонсированы на Западе. Шпионаж имеет комбинированный характер, то есть сбор секретных данных производится сразу несколькими разными способами.

Хакерские атаки

На днях российскими спецслужбами была выявлена новая серия фишинговых кибератак, совершенных западной хакерской группировкой Cloud Atlas ("Облачный Атлас"). Известно, что IT-атака планировалась на государственные организации России и Белоруссии с целью шпионажа и кражи секретных данных.

"Были случаи зависания отдельных государственных сайтов, попытки украсть критически значимую для нас информацию. Но не удалось, защита надежная", – подчеркнул капитан 1-го ранга Василий Фатигаров.

ИЗВЕСТИЯ/Анна Селина

ИЗВЕСТИЯ/Анна Селина Доподлинно известно, что группировка Cloud Atlas действует как минимум с 2014 года. В апреле 2023-го злоумышленники рассылали письма в крупные российские организации под видом сбора средств на нужды СВО. Во вредоносных документах использовалась так называемая техника Template Injection. Говоря простыми словами, она позволяет хакерам внедрить вредоносный код на сервер и затем либо обрушить его работу, либо получить полный доступ к находящимся на сервере данным.

"Эта уязвимость при внедрении шаблона позволяет аутентифицированному злоумышленнику, в том числе с анонимным доступом, внедрять небезопасный пользовательский ввод на страницы", – пояснил иностранный источник.

Кроме этого, киевский режим не оставляет попыток раздобыть разведданные о дислокации подразделений российской армии. Так, к примеру, еще в начале спецоперации противником был создан фейковый сайт под названием "Ищу своих". Портал был создан от лица МВД Украины для родственников якобы "убитых и пленных" российских солдат, которые могли бы найти своих близких, введя данные.

На фейковом сайте гражданам России предлагали заполнить формы с подробной информацией, включая номера телефонов, данные паспортов или военных билетов якобы находящихся в плену солдат. Таким образом от родственников военных пытались выманить информацию о местоположении российских военнослужащих.

"Они заранее собирают о человеке всю информацию, которую могут: паспортные данные, дату рождения, номера телефонов", – сказал блогер Дмитрий.

Также на подобных сайтах размещали украинские номера, позвонив на которые, родственники попадали на специально обученных людей, вытаскивающих из разговора всю нужную информацию.

"Создатели приложили все силы, чтобы завлечь новых воркеров и даже добавили систему наставников. Да, теперь, чтобы разводить людей, у вас будут наставники", – рассказал блогер Артур Камушкин.

Скриншот видео

Скриншот видео При этом, изучив IP-адреса таких сайтов, следствие выяснило, что технологические корни портала находятся в штате Калифорния, где, как известно, расположена знаменитая Кремниевая долина – технологический центр США.

"У меня такое ощущение, что до многих вещей украинцы бы сами не додумались. Скорее всего, в этом участвуют и британцы, и американцы. Поэтому такого рода сайты, где они пытаются собрать информацию как можно о большем количестве россиян, будут плодиться и размножаться", – допустил политический аналитик Павел Шипилин.

Аэроразведка

Вместе с украинским ЦИПСО снова начала активно работать и разведка НАТО. У границ России снова собралась целая стая разведывательных дронов и самолетов НАТО. Как свидетельствуют данные стриминговых сервисов, недавно из польского международного аэропорта Краков-Балице вылетел самолет радиоэлектронной разведки Beech King Air 350ER, предположительно, ВВС Франции. Немногим ранее этот же самолет был также замечен в воздушном пространстве Эстонии, где он также проводил разведку вдоль границы с Россией. Известно, что системы, установленные на данной модификации самолета, способны не только производить стандартный мониторинг местности, но также прослушивать звонки и глушить сигналы мобильных операторов.

В это же время над акваторией Черного моря курсировал самолет-разведчик, предположительно, ВВС Великобритании Bombardier Global Express. Ранее его неоднократно замечали в непосредственной близости от побережья Севастополя и Новороссийска. Известно, что на борту самолета имеется целый комплекс воздушных, наземных и морских радарных системы, предназначенных для наблюдения. Разведчик приписан к объединенной 5-й эскадрилье ВВС Великобритании, которая базируется на военной базе Веддингтон.

Global Look Press/Markus Mainka

Global Look Press/Markus Mainka Чуть позже, уже на границе с Мурманской областью, появился канадский патрульно-разведывательный самолет De Havilland Canada Dash 8-100. На протяжении нескольких часов он курсировал примерно в 80 километрах от российской военной базы, расположенной в окрестностях населенного пункта Печенга. Согласно тем же спутниковым данным, взлететь канадский разведчик мог с норвежской базы Вадсё. Примечательно, что совсем недавно здесь открылась модернизированная станция радиоэлектронной разведки и контроля, которая стала частью так называемой системы "Глобус" – совместного проекта Космического командования ВВС США и норвежской разведки.

Кроме того, известно, что в этом же приграничном норвежском регионе Финнмарк работают еще две разведывательные станции. Они расположены в населенных пунктах Варде и Киркенес. Как сообщают источники, все эти станции ведут непрерывное наблюдение за Мурманской областью и находящимся неподалеку от норвежской северной территории городком Североморск, где расположены корабли Северного флота России.

В программе "Военная тайна" ведущий Игорь Прокопенко рассказывает и демонстрирует уникальные кадры с мест военных конфликтов, а эксперты показывают зрителям мир военной промышленности.

Свежие комментарии